내부자 거래는 이메일 게정을 해킹, 기밀 정보를 누설할 경우 발생할 수 있다. 기업 거래를 감시하고 기업 기밀 정보를 도용하는 이런 수법은 지난해 12월 파이어아이가 발표한 보고서가 자세하게 설명하고 100개 이상 기업 기밀을 훔친 것으로 보이는 F1N4라는 집단의 수법을 밝히고 있다.

FIN4는 조직이나 기업을 대상으로 기밀을 훔치는 해커 집단으로 표적 기업은 의료나 제약 관련 공개 기업이 68%, 증권이나 법무, M&A 관련 공개 기업 20%, 기타 상장 기업 12%다. 기업 경영을 맡는 간부나 이런 경영진과 관련이 있는 사람, 변호사, 연구자나 과학자, 고문 같은 직책을 갖고 있는 인물이 표적이다.

|

전체 중 60%를 차지하는 의료 관련 기업을 세분화해보면 생명공학기업이 50%이며 의료기기 분야 13%, 의료 설비 관련 기업 12%, 제약 기업 10%, 의료 보험 5%, 의료 검사나 연구기업 5%, 의료 서비스 3%, 의료 용품 판매 2% 순이다.

|

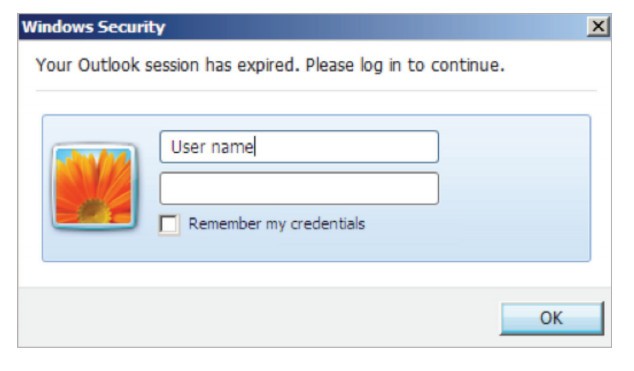

FIN4는 이 중 M&A 안건을 진행 중인 인물을 중점적으로 걸러낸다. 대상을 특정한 이후에는 상대방이 관심을 두는 분야에 맞춰 피싱 메일을 보낸다. URL을 누르면 VBA(Visual Basic for Applications) 매크로를 포함한 오피스 문서를 열고 가짜 윈도 인증 입력을 표시한다. 정보를 입력하면 이메일 계정 로그인 정보를 가로챈다. 오피스에서 VBA를 막은 기업이 있다면 링크 대신 가짜 OWA(Outlook Web App) 링크를 설치하기도 한다.

계정 정보를 빼내면 FIN4는 실시간으로 이메일 교환을 감시한다. M&A 같은 거래를 진행하면 기업 기밀은 외부에 그대로 노출되는 건 물론이다. FIN4의 수법은 악성코드에 감염시키는 게 아닌 만큼 백신 소프트웨어 같은 걸로 해킹 여부를 감지하기 어렵다. FIN4는 이런 M&A를 진행 중인 기업 양측에 침입해 공식 발표를 앞둔 정보를 훔쳐 미리 내부자 거래를 하고 이익을 얻는 구조를 취한다. 관련 내용은 이곳에서 확인할 수 있다.

이상우 기자 oowoo73@techholic.co.kr

<저작권자 © 테크홀릭, 무단 전재 및 재배포 금지>

금호석유화학, 차세대 소재 CNT 앞세워 3대 신성장산업에 올인

금호석유화학, 차세대 소재 CNT 앞세워 3대 신성장산업에 올인

동아제약, '동행'과 유기동물 보호 및 입양 활성화 위한 협력

동아제약, '동행'과 유기동물 보호 및 입양 활성화 위한 협력